Mac-urile au reputația de sisteme extrem de sigure, însă această siguranță nu le face imune la aplicații nedorite sau infiltrări malițioase. Într-un context în care mulți utilizatori cred că ștergerea unui program din folderul Applications și golirea Trash-ului garantă eliminarea completă a problemelor, realitatea este diferită. Elemente ascunse precum LaunchAgents, LaunchDaemons sau profile de configurare pot continua să ruleze în fundal, compromițând sistemul, chiar și după ce aparent totul a fost șters. De aici pornește o întreagă serie de semne clare ale unui Mac infectat sau compromis: de la o funcționare lentă, la afișarea de reclame ciudate, până la baterie care se descarcă rapid, ventilatoare care pornesc fără motiv și redirecționări inexplicabile ale browserului.

De ce simptomele nu dispar odată cu ștergerea aplicațiilor? Pentru că unele componente sunt proiectate să se reinstaleze automat ori să pornească în fundal, păstrând infecția activă. Mulți utilizatori elimină brute-force aplicațiile și uită de componentele ascunse, dar aceste mici fișiere și procese pot fi sursa reapariției problemelor. În plus, dacă semnele de compromis persistă, verificarea secțiunii LaunchAgents și LaunchDaemons devine esențială, fiind locurile preferate pentru instalarea și menținerea unor malware-uri simple, dar eficiente. Acestea pot conține fișiere .plist suspecte, ale căror conținut poate fi revelator, dacă sunt deschise cu un editor de text.

Întrețesutul componentelor ascunse nu se limitează doar la fișierele din sistem. Profilurile de configurare, folosite în mod obișnuit de companii sau școli, pot pune în pericol un Mac personal dacă apar deodată, fără explicație clară. Un profil necunoscut, mai ales dacă configurează rețele, certificate sau restricții de sistem, poate redirecționa traficul de internet, poate bloca accesul la anumite site-uri sau poate chiar intercepta datele. În cazul unui Mac personal, eliminarea acestor profiluri necunoscute devine o prioritate, întrucât pot fi o cheie pentru manipularea sistemului sau furtul de date.

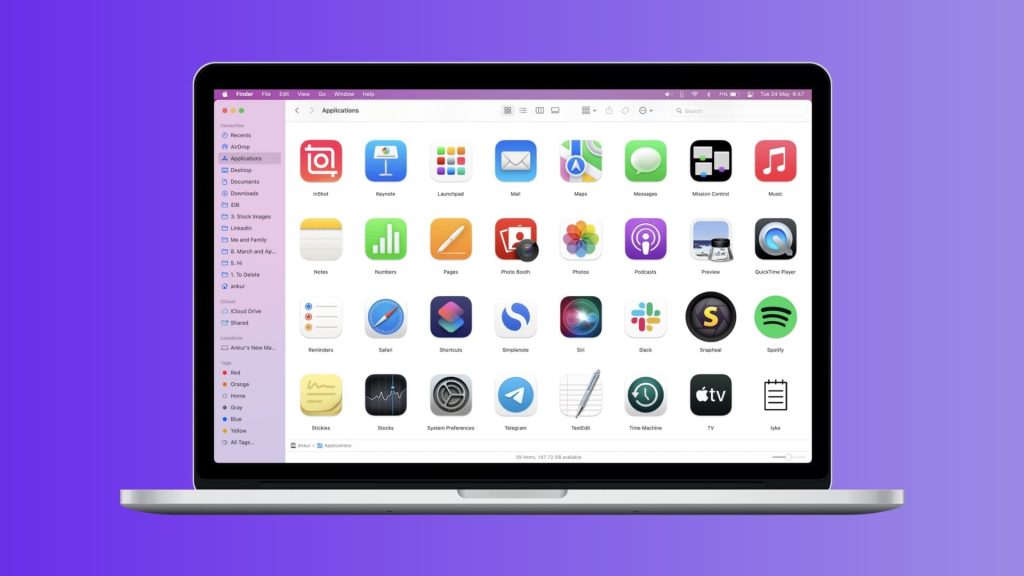

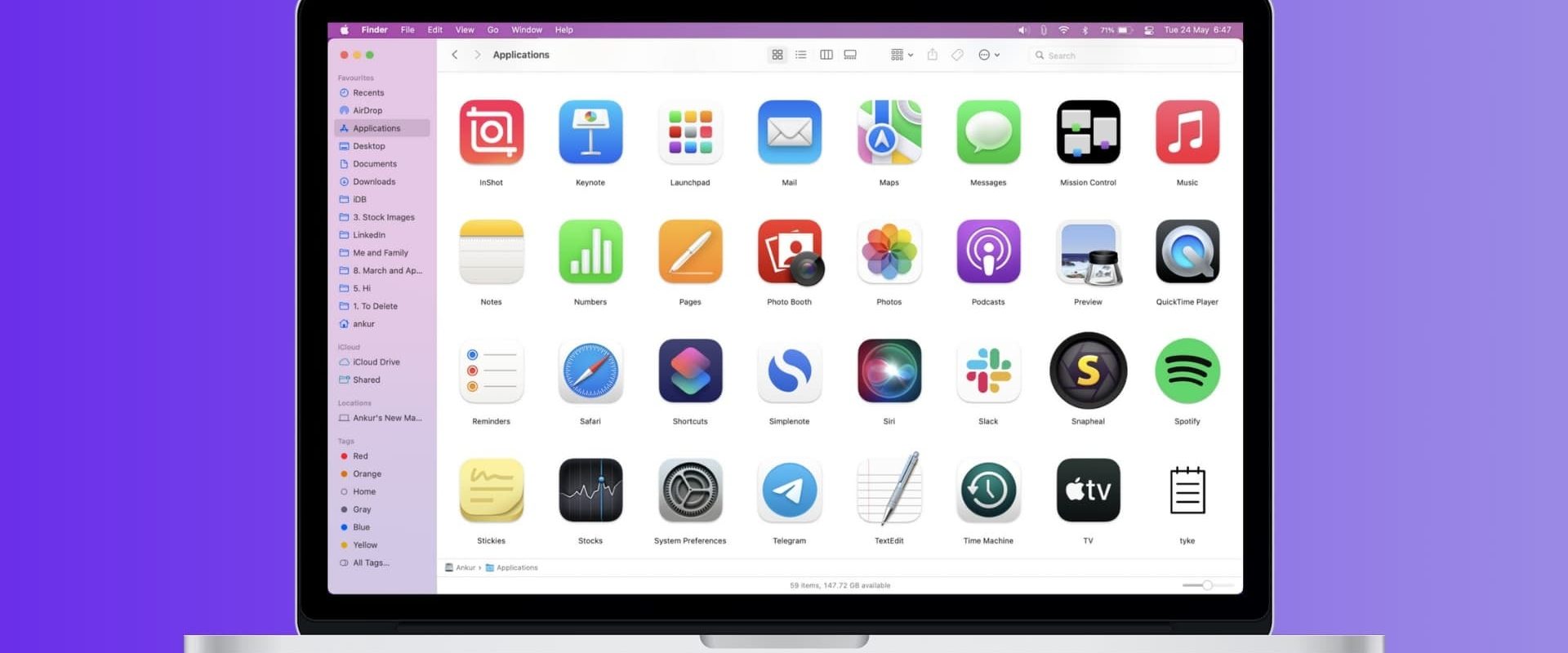

Ce pași trebuie urmați pentru o verificare metodică și sigură? Recomandarea este ca, la început, să se facă un backup complet al datelor, pentru a putea reveni în caz de nevoie. Ulterior, se procedează cu oprirea oricăror instalări noi, curățarea extensiilor de browser, verificarea lansatoarelor automate și eliminarea profilurilor suspecte. Procesul include, de asemenea, eliminarea fișierelor de suport, eliminarea aplicațiilor recent instalate sau suspecte și verificarea locațiilor ascunse de pe disc. O rutină bine organizată și o verificare amănunțită pot descoperi orice componentă malițioasă sau nelegitimă, înainte ca sistemul să fie grav compromis.

O chestiune adesea trecută cu vederea este rolul componentelor de sistem precum LaunchAgents și LaunchDaemons, care rulează uneori în mod legitim, dar pot fi și punctul forte pentru malware-uri. Aceste fișiere .plist pot fi ușor descoperite și inspectate, iar dacă identifici fișiere inofensive, sunt de regulă sigure. Dar dacă fișierul are denumiri aleatorii sau imită produse Apple (ex. “com.apple.suport.update”), iar locația este în foldere precum ~/Library/LaunchAgents sau /Library/LaunchDaemons, suspiciunile sunt justificate. În astfel de cazuri, procesele trebuie oprite, iar fișierele eliminate cu atenție, după un backup.

Aparitia unui profil de configurare necunoscut sau invazia de aplicații suspecte nu sunt semne de alarmă doar în mediul organizat, ci și în utilizarea personală. În aceste situații, verificarea în setări și eliminarea profilurilor sau componentelor inactive devin măsuri imprescindibile. Remedierea problemelor trebuie să fie multistratificată pentru a fi eficientă: nu trebuie să se limiteze doar la ștergerea aplicației, ci și la curățarea completă a ramurilor din sistem care ar putea relua infecția.

Noile evoluții în domeniu indică o creștere a complexității și a stratului de protecție al malware-urilor pentru macOS. În funcție de nivelul de alertă, utilizatorii pot apela și la scanări cu soluții de securitate specializate, care scanează fișierele ascunse sau profilele. Cu actualizări regulate și o doză de prudență în utilizare, posibilitatea de a păstra un sistem stabil și sigur devine mai reală ca oricând, având în vedere sofisticarea celor care dezvoltă și distribuie software malițios. Într-o lume tot mai conectată și dinamică, monitorizarea constantă și cunoașterea zonelor vulnerabile ale sistemului sunt cele mai eficiente arme împotriva amenințărilor invizibile.

Fii primul care comentează